Third-Party Risk im Source-to-Pay

Warum Compliance eine Plattformfrage ist

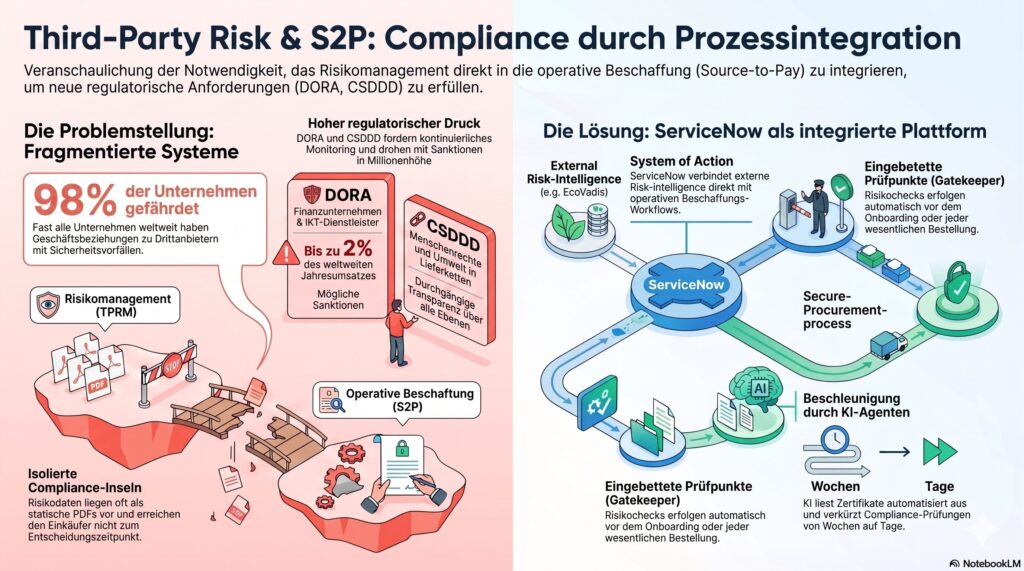

98 Prozent aller Unternehmen weltweit unterhalten Geschäftsbeziehungen mit mindestens einem Drittanbieter, der in den vergangenen zwölf Monaten von einem Sicherheitsvorfall betroffen war. Diese Zahl aus einer SecurityScorecard-Analyse von 2024 ist keine Randnotiz, sondern beschreibt vielmehr den Normalzustand. Mehr als ein Drittel aller Datenschutzverletzungen im Jahr 2024 ging auf Drittparteien zurück.

Wie verändern DORA und die EU-Lieferkettenrichtlinie das Zusammenspiel von Risikomanagement und operativer Beschaffung – und was bedeutet das für S2P-Architekturen?

In den ersten beiden Artikeln dieser Reihe ging es um die Grundlagen integrierter S2P-Plattformen und um die Rolle autonomer KI-Agenten in der Beschaffung. Dieser dritte Teil widmet sich dem Bereich, in dem beide Themen zusammenlaufen: dem Management von Lieferantenrisiken unter wachsendem regulatorischem Druck.

Das regulatorische Umfeld hat sich fundamental verändert

Zwei Regelwerke definieren die neue Realität für Unternehmen mit komplexen Lieferantenbeziehungen.

Der Digital Operational Resilience Act (DORA) gilt seit dem 17. Januar 2025. Für Finanzunternehmen und deren kritische ICT-Dienstleister sind damit verbindliche Anforderungen an das Management von Drittanbieter-Risiken anwendbar. Die Artikel 28 bis 44 der Verordnung verlangen unter anderem ein vollständiges Register aller ICT-Dienstleisterverträge, dokumentierte Due-Diligence-Prozesse und laufendes Monitoring. Hinzu kommen vertraglich verankerte Prüfungsrechte und belastbare Exit-Strategien für kritische Lieferanten. Für Finanzunternehmen können administrative Sanktionen bis zu zwei Prozent des weltweiten Jahresumsatzes betragen. Für kritische ICT-Drittanbieter sieht die Verordnung Zwangsgelder von bis zu fünf Millionen Euro oder einem Prozent des weltweiten Tagesumsatzes vor – pro Tag der Nichteinhaltung, für maximal sechs Monate.

Die EU-Lieferkettenrichtlinie (CSDDD) wurde im März 2026 durch das Omnibus-Paket in einer vereinfachten Form verabschiedet. Die Schwellenwerte liegen bei mindestens 5.000 Mitarbeitenden und 1,5 Milliarden Euro Nettoumsatz. Bis Juli 2029 müssen betroffene Unternehmen in der Lage sein, Menschenrechts- und Umweltrisiken entlang ihrer gesamten Wertschöpfungskette zu identifizieren und zu adressieren. Auch wenn der Anwendungsbereich gegenüber dem ursprünglichen Entwurf um rund 70 Prozent reduziert wurde, bleibt der Kern anspruchsvoll: Unternehmen brauchen durchgängige Transparenz über ihre Lieferantenbeziehungen, nicht nur auf der ersten Ebene.

Was DORA und CSDDD verbindet, ist eine gemeinsame Erwartung: Risikomanagement darf kein isolierter Prüfvorgang sein, der einmal im Jahr stattfindet. Es muss in operative Prozesse eingebettet sein: kontinuierlich und auditierbar dokumentiert.

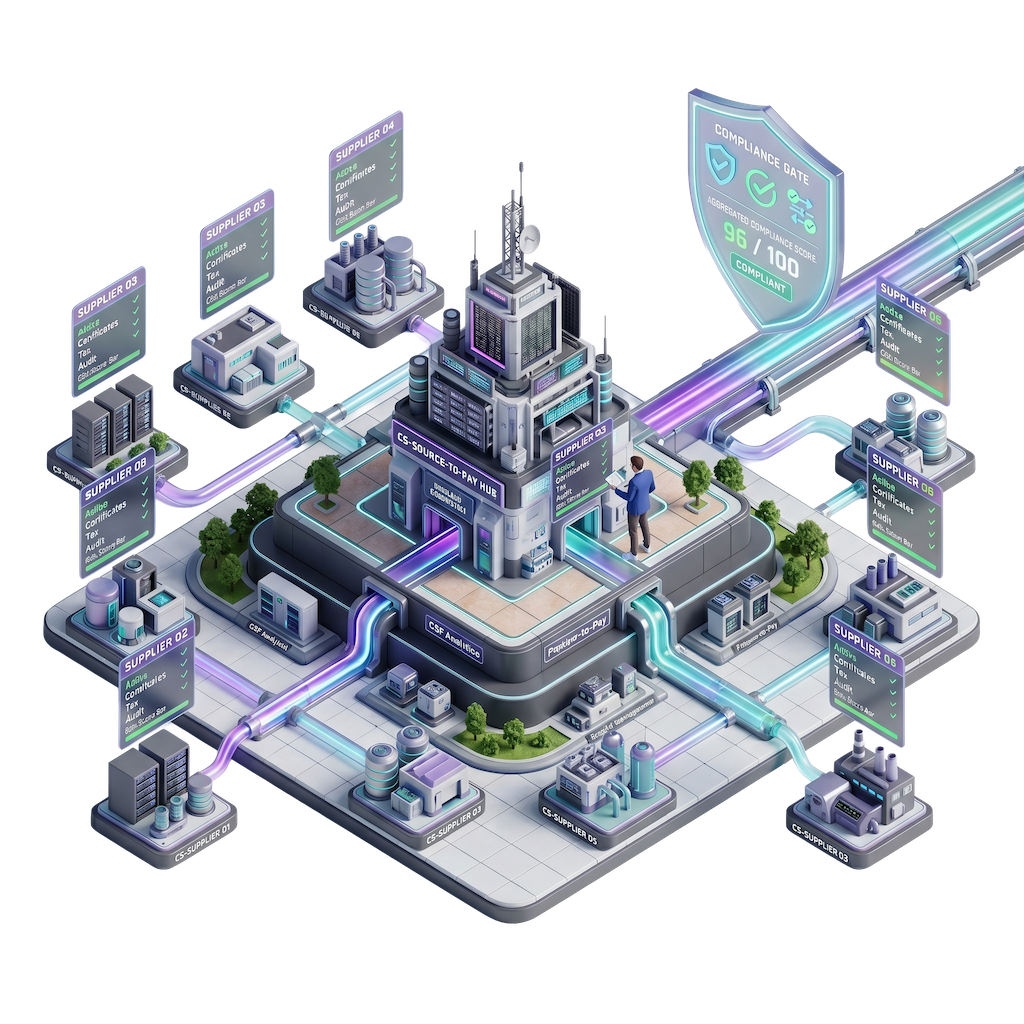

Das strukturelle Problem: TPRM und S2P laufen getrennt

Die meisten Unternehmen verfügen über Prozesse für Third-Party Risk Management (TPRM). Ebenso verfügen die meisten über operative Beschaffungsprozesse. Das Problem liegt in der Trennung zwischen beiden.

Risikobewertungen werden in spezialisierten Tools durchgeführt – oft isoliert von den Systemen, in denen Lieferanten beauftragt und Bestellungen ausgelöst werden. Compliance-Prüfungen finden in separaten Workflows statt, ESG-Zertifikate lagern in Dokumentenablagen. Das Ergebnis einer Due-Diligence-Prüfung erreicht die operative Beschaffung häufig als PDF-Anhang in einer internen E-Mail.

Die Konsequenz ist systematisch: Risikoinformationen sind zwar verfügbar, aber nicht dort, wo operative Entscheidungen getroffen werden. Ein Einkäufer, der eine Bestellung bei einem Lieferanten mit auffälligem Risikoprofil auslöst, hat im Moment der Entscheidung möglicherweise keinen Zugriff auf die aktuelle Bewertung, da diese in einem anderen System liegt. Ein Vertrag wird verlängert, ohne dass das System automatisch prüft, ob die zugrunde liegenden Compliance-Zertifikate noch gültig sind. Ein neuer Lieferant wird operativ freigeschaltet, bevor alle erforderlichen Checks abgeschlossen sind, weil der Onboarding-Prozess und die Risikoprüfung in verschiedenen Abteilungen mit unterschiedlichen Zeithorizonten erfolgen.

Diese Fragmentierung ist kein Randproblem. Sie ist der strukturelle Grund dafür, dass Unternehmen trotz vorhandener TPRM-Prozesse Schwierigkeiten haben, die Anforderungen von DORA und CSDDD durchgängig zu erfüllen. Compliance lässt sich nicht nachlagern. Sie muss in dem Moment greifen, in dem eine operative Entscheidung getroffen wird.

Was prozessintegriertes Risikomanagement verändert

Der Gegenentwurf zur fragmentierten Realität ist ein Modell, in dem Risikobewertungen direkt in operative Workflows eingebettet sind – nicht als nachgelagerter Prüfschritt, sondern als integraler Bestandteil der Entscheidungslogik. ServiceNows AI-Plattform bringt die Bausteine dafür mit: vordefinierte TPRM-Workflows, konfigurierbare Risk-Scoring-Modelle, Document Intelligence für Zertifikate, Integration Hub für ERP-Anbindung.

Die eigentliche Stärke der Plattform liegt jedoch darin, dass S2P nicht als isoliertes Modul betrieben wird. ServiceNow fungiert als KI-gestützte Plattform, die Source-to-Pay mit den übrigen Enterprise-Service-Management-Prozessen (ESM) vernetzt. Im Compliance-Kontext kann der S2P-Prozess zum Beispiel direkt mit dem Modul Integrated Risk Management (IRM) interagieren: Risikodaten werden dort verarbeitet und Folgeworkflows angestoßen, ohne dass Informationen manuell zwischen Systemen übertragen werden müssen. Genau diese modulübergreifende Verzahnung macht den Unterschied zu einer reinen S2P-Punktlösung aus.

Die konkrete Verknüpfung mit den operativen Freigabepunkten entsteht durch bewusste Prozessgestaltung und Konfiguration, nicht durch einen Lizenz-Toggle. Die folgenden Beispiele skizzieren das resultierende Zielbild.

Beim Lieferanten-Onboarding lässt sich eine konfigurierbare Due-Diligence-Prüfung vorschalten, bevor ein neuer Partner operativ freigeschaltet wird. Diese umfasst typischerweise die Identitätsprüfung und den Abgleich mit Sanktionslisten sowie finanzielle Stabilitätsbewertungen. Je nach Risikokategorie kommen erweiterte ESG- oder Cyber-Risiko-Assessments hinzu. Die Ergebnisse werden nicht in einem separaten Bericht dokumentiert, sondern fließen direkt in die Genehmigungsentscheidung ein. Wird ein definierter Schwellenwert überschritten, eskaliert das System an die zuständige Risikofunktion.

Richtig konfiguriert kann die Plattform vor jedem Vertragsabschluss oder jeder wesentlichen Bestellfreigabe den aktuellen Risikostatus des Lieferanten prüfen. Abgelaufene Zertifikate, veränderte Risikoscores oder offene Compliance-Findings werden dann sichtbar, bevor eine Verpflichtung eingegangen wird, und nicht erst Wochen später im Rahmen einer retrospektiven Prüfung. Welche Auslöser zu welchen Prüfungen führen, ist Teil des Implementierungsdesigns, nicht bloß eine Standardregel der Software.

Im laufenden Betrieb lässt sich Continuous Monitoring so einrichten, dass Statusveränderungen bei Lieferanten zeitnah erfasst und an die zuständigen Stellen eskaliert werden. Die Plattform liefert dafür die Mechanik: Anbindung an externe Risk-Intelligence-Feeds sowie regelbasierte Alerts und Workflow-Eskalationen. Welche Ereignisse als relevant gelten – etwa ein Sicherheitsvorfall oder das Ablaufen eines regulatorisch relevanten Zertifikats – definiert das Unternehmen im Rahmen seines Risikomanagement-Frameworks.

Dieses Modell verändert die Compliance-Logik grundlegend. Was die Verordnung verlangt, ist ein nachweislich funktionierendes Risikomanagementsystem, dessen Policies, Prozesse und Governance-Entscheidungen systematisch dokumentiert und auditierbar sind. Wer im Audit zeigen kann, dass Risikobewertungen in definierte Entscheidungsprozesse eingebettet sind und regelmäßig überprüft werden, erfüllt diese Anforderung. Die Integrität des Systems zählt, und nicht die Protokollierung jeder Transaktion. Und genau hier liegt der strukturelle Vorteil eines plattformintegrierten Ansatzes gegenüber fragmentierten Landschaften: Die Einbettung von Risikobewertungen in operative Workflows ist keine zusätzliche Dokumentationsschicht, sondern Teil der Prozesslogik selbst.

Die Rolle der Plattform: ServiceNow als integrative Schicht

Im ersten Artikel dieser Reihe wurde das Konzept des „System of Action“ beschrieben: ServiceNow als orchestrierende Plattform über bestehenden ERP-Systemen. Im Kontext von Third-Party Risk Management entfaltet dieses Konzept eine besondere Wirkung.

ServiceNow wurde von Forrester in der Wave für Third-Party Risk Management Platforms (Q1 2024) als Leader positioniert. Die TPRM-Lösung ist vollständig in die operativen S2P-Module integriert: Supplier Lifecycle Operations (SLO) für das Lieferantenmanagement, Sourcing and Procurement Operations (SPO) für die Beschaffung, Accounts Payable Operations (APO) für die Rechnungsverarbeitung. Das bedeutet: Risikoinformationen sind keine separaten Datensätze in einem Parallelsystem. Sie sind Teil des operativen Kontexts, in dem Entscheidungen getroffen werden.

Die Plattform integriert dabei externe Risk-Intelligence-Feeds – etwa von Bitsight für Cyber-Risiken oder EcoVadis für ESG-Bewertungen – und verknüpft diese Informationen mit internen Lieferantendaten. Über das Supplier Portal können Lieferanten selbst Assessments ausfüllen und Zertifizierungen aktualisieren. Das reduziert den manuellen Koordinationsaufwand erheblich und stellt sicher, dass die Datenbasis aktuell bleibt.

Ergänzend kommen die im zweiten Artikel bereits beschriebenen KI-Ansätze zum Tragen. Document Intelligence liest Lieferantenzertifikate und Compliance-Nachweise automatisiert aus, extrahiert strukturierte Informationen und kann so konfiguriert werden, dass Ablaufdaten überwacht und rechtzeitig gemeldet werden. KI-Agenten können Compliance-Checks im Rahmen des Onboardings parallel durchführen, statt sie sequenziell durch verschiedene Abteilungen zu schleusen. Was früher Wochen dauerte, weil mehrere Fachabteilungen nacheinander tätig werden mussten, lässt sich bei entsprechender Prozessgestaltung auf Tage komprimieren, ohne dass Prüfschritte entfallen.

Der entscheidende Punkt ist nicht die Technologie als solche, sondern die Architekturentscheidung: Risikomanagement wird nicht als separates Modul neben den operativen Prozessen betrieben, sondern in die Prozesslogik selbst eingebettet. Das macht Compliance vom Sonderprojekt zur Standardoperation.

Was das für Entscheider:innen bedeutet

Unternehmen, die ihre S2P-Landschaft und ihr Third-Party Risk Management getrennt betrachten, werden in den kommenden Jahren zunehmend unter Druck geraten. Regulatorisch und operativ. Die Empfehlung lautet daher, beide Bereiche als zusammenhängendes System zu denken.

Zwei Leitfragen helfen bei der Standortbestimmung: Erstens: Wie viele Systemwechsel sind heute nötig, um den vollständigen Risikostatus eines Lieferanten zu ermitteln und in eine operative Entscheidung einzubeziehen? Wenn die Antwort „mehr als null“ lautet, besteht eine strukturelle Lücke. Zweitens: Kann das Unternehmen heute nachweisen, dass sein Risikomanagement in die operativen Beschaffungsprozesse eingebettet ist, mit dokumentierten Policies und regelmäßig überprüften Verfahren? Wenn nicht, wird die nächste DORA-Prüfung oder das erste CSDDD-Audit diese Lücke offenlegen.

Der pragmatische Einstieg beginnt nicht mit einer Plattformmigration, sondern mit dem Bereich, in dem der Handlungsdruck am höchsten ist. Für regulierte Finanzunternehmen ist das häufig die DORA-konforme Dokumentation der ICT-Drittanbieterbeziehungen. Für Industrieunternehmen mit komplexen Lieferketten kann der Einstieg über die Integration von ESG-Risikobewertungen in operative Onboarding-Prozesse erfolgen.

Entscheidend ist die Richtung: weg von isolierter Risikobewertung, hin zu prozessintegriertem Risikomanagement. Denn Compliance, die strukturell in operative Entscheidungen eingebettet ist, ist nicht nur belastbarer als nachgelagerte Kontrollen. Sie ist auch effizienter.

Die Verbindung von Risiko und Beschaffung als strategische Aufgabe

In den ersten beiden Teilen dieser Reihe ging es um die Frage, wie integrierte Plattformen und autonome KI-Agenten die Beschaffung transformieren. Dieser dritte Teil macht deutlich, dass Third-Party Risk Management der Bereich ist, in dem sich der Wert dieser Integration am deutlichsten zeigt.

Nicht weil Risikomanagement neu wäre – sondern weil die regulatorischen Anforderungen an Durchgängigkeit und lückenlose Dokumentation ein Niveau erreicht haben, das mit fragmentierten Systemlandschaften schlicht nicht mehr darstellbar ist.

Unternehmen, die heute in die Integration von TPRM und operativer Beschaffung investieren, schaffen damit nicht nur regulatorische Sicherheit. Sie schaffen eine Grundlage für schnellere Entscheidungen bei geringeren Reibungsverlusten und eine Beschaffungsfunktion, die Risiko als eingebaute Leitplanke versteht.

CompuSafe begleitet Unternehmen bei der Gestaltung und Umsetzung integrierter S2P-Architekturen mit prozessintegriertem Risikomanagement: von der strategischen Standortbestimmung bis zur nachhaltigen Verankerung im Betrieb.

Dies ist der dritte Teil der CompuSafe-Fachartikelserie zu Source-to-Pay mit ServiceNow. Der erste Teil behandelt die Grundlagen integrierter S2P-Plattformen, der zweite Teil die Rolle von Agentic AI in der Beschaffung. Laden Sie sich auch unser Whitepaper zum Thema „Source-to-Pay mit ServiceNow“ herunter.